Telegram хакнули? Дополнительные секьюрные нововведения и обновление

Все мы уже в курсе, что Павел Дуров – несколько одиозная персона. Ему свойственны громкие заявления и скандальное поведение, а за свой продукт он стоит горой. (Кого-то он мне напоминает, ну да ладно). На днях пользователи Telegram замерли – Цук Аврахам, специалист по мобильной безопасности компании “Zimperium”, опубликовал материал “How I Hacked Telegram’s “Encryption””. Как отреагировал создатель мессенжера? Он все отрицает.

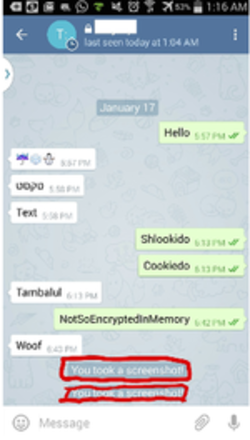

Что самое интересное, Цук умудрился найти способ читать не обычную переписку, а в “секретных” чатах, закрытых, которые действуют по принципу Snapchat. Получилось очень интересно, потому что сообщения он нашел незашифрованными в памяти Android и в кэше приложения. Для этого парень использовал баг Chrome на Android и получил доступ к смартфону. Дальше все пошло как по маслу – сообщения можно найти и легко прочесть. А вот тексты, которые удаляются из мессенджера через определенный промежуток времени, не сохраняются в кэше телеграм, зато остаются в памяти телефона. Не помешает шифровать сообщения, храня их в памяти устройства и файлах кэша, считает аналитик. А ему отвечают – даже если шифровать, ключ ведь тоже придется хранить на устройстве, так в чем смысл?

[one_half] [/one_half][one_half_last]

[/one_half][one_half_last] [/one_half_last]

[/one_half_last]

По всей видимости, он рассчитывал на награду за взлом, но Павел Дуров утверждает, что это нельзя назвать полноценным хаком системы. Получив корневой доступ к устройству, можно делать вообще все, что угодно. “Уязвимости, описание которых начинается со слов «если у атакующего есть root-доступ к устройству», — это не уязвимости, а скорее примеры паразитного маркетинга. Потому что если у атакующего есть root-доступ к вашему устройству, то какое-либо шифрование обсуждать бессмысленно: у злоумышленника по определению есть доступ ко всему, что вы видите на экране смартфона”, – отметил основатель мессенджера. Так что, Цук предлагает Телеграм обзавестись дополнительным шифрованием сообщений, Павел предлагает Цуку не самопиариться, а пресс-служба мессенджера предлагает решать проблемы конкретно компании Google, уязвимость-то из-за них.

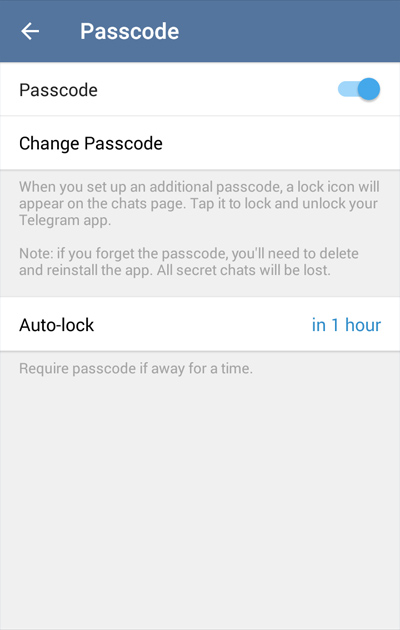

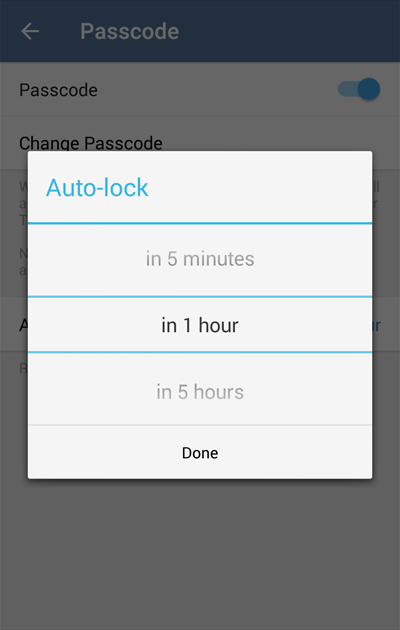

А между тем, Павел Дуров написал в своем твиттер-аккаунте, что на этой неделе мессенджеру стоит ожидать обновления, в котором пользователи iPhone со сканером отпечатка пальца получат возможность авторизации по Touch ID. И вот оно! С самого утра Telegram получает две обновы. Первое, секьюрность – наше все. Теперь пользователи и iOS, и Android могут установить пин-код на вход в приложение. Можно выбрать промежуток времени, по истечению которого приложение будет блокироваться. Также это можно сделать вручную с экрана чата. В таком состоянии текст приложения не выводится в уведомлениях, нет данных об отправителе и никакой личной информации. В связи с вышеописанными событиями (возможно!) для устройств на iOS уже, и для Android в будущем, предусмотрена возможность использовать пароль для шифрования локальной базы данных в случае, если смартфон украдут. А для владельцев iOS устройство разблокировка может осуществляться с помощью Touch ID.

[one_half] [/one_half] [one_half_last]

[/one_half] [one_half_last] [/one_half_last]

[/one_half_last]

[one_half] [/one_half][one_half_last]

[/one_half][one_half_last] [/one_half_last]

[/one_half_last]

Вторая – редактор фото. И яблочники, и зеленочеловечники могут выбрать фото, тапнуть по нему (а не в кружечек с галочкой для отправки), отредактировать изображение и только потом отослать. В меню множество настроек, смотрите сами. Получается не хуже, чем у Instagram.

[one_half] [/one_half][one_half_last]

[/one_half][one_half_last] [/one_half_last]

[/one_half_last]

Унылые потуги специалиста-теоретика накопать что-нибудь под новый быстро растущий мессенджер?)

Притянуть за уши уязвимости рутованого андроида и рассказы “как бы классно он сделал, если бы умел”, а то что сделано в телеграме “очень плохо, совсем не работает, таааак небезопасно”.

В большинстве сервисов есть только одна большая уязвимость – это ПОЛЬЗОВАТЕЛЬ. То самое чудо, отправляющее свой пароль от почты, когда ему приходит письмо с такой просьбой или то, которое не смотрит в строку адреса и вводит свой логин/пароль на сайт-подделку)

Happiness, не будьте слишком самоуверены, это губительно. даже стадо гик-ов, которые на электронный лохотрон вестись де-юре не должны, де-факто кинулись дружной стайкой вводить персональные данные на durov.im, который вообще непонятно чей. так что никогда не стоит думать, что “вот меня бы лохотронщики в жизнь не наебали бы” – а то это самая главная потенциальная база “лохов”.

Виктор Цырфа, в каких моих словах вы увидели самоуверенность?

Happiness, просто самоуверенно звучит. в основном за счет нарицательной семантики последних 2 предложений. Или это риторический вопрос?

Я не совсем понял: чтобы взломать его нужен физический доступ к устройству с рут-правами?

Happiness, не обязательно физический, но устройство должно иметь рут. А доступ может быть и через SSH или им подобные.

В этом смысле устройства на iOS с джейлбрейком еще менее защищены, так как не имеют менеджера доступа root вроде SuperSu

За ним будущее